공유하기

[단독]中악성코드, 한국 정부기관-기업 1500곳 노린다

-

입력 2011년 10월 25일 03시 00분

글자크기 설정

한국인의 개인정보를 빼내기 위해 국내 유명 보안프로그램을 ‘맞춤형’으로 노리는 해킹용 악성코드가 처음 확인됐다. 이 악성코드가 타깃으로 삼은 보안프로그램은 정부 기관과 기업 1500여 곳이 쓰고 있는 국내 대표 업체의 제품이다. 이에 따라 해당 악성코드를 해커가 내려받을 경우 올해 7월 ‘네이트·싸이월드’ 해킹 사태에 이은 대규모 개인정보 유출 사태가 우려된다.

○ 정보보안 시스템을 노린다

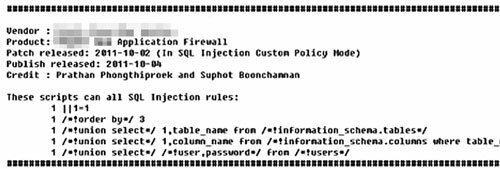

22일 기자는 국내 한 화이트 해커(선의의 목적을 가진 해커)의 제보로 중국 해커 커뮤니티로 추정되는 웹사이트에서 이 악성코드가 유포되기 시작한 사실을 확인했다.

이에 이 악성코드의 역할과 위험성을 파악하기 위해 고려대 정보보호대학원 측에 분석을 23일 의뢰했다. 고려대 측이 이 문건을 긴급 분석한 결과 해당 악성코드는 초보적인 해킹 관련 지식이 있는 사람이라면 누구나 해킹에 즉각 활용할 수 있는 것으로 확인됐다.

보안기술에서 얘기하는 방화벽은 화재 시 불을 차단하는 방화벽과 마찬가지로 기관이나 기업의 중요 자료를 보관하는 서버를 외부의 해킹 시도로부터 차단하는 역할을 한다. 방화벽이 뚫린다고 서버의 정보가 모두 유출되는 건 아니다. 하지만 화재 시 방화벽이 작동하지 않으면 피해가 훨씬 커지듯 보안 방화벽이 작동하지 않으면 상당수의 정보가 유출될 가능성이 높아진다. 특히 이 악성코드는 ‘mySQL’이라는 국내에서 흔히 쓰이는 데이터베이스의 정보를 빼내는 기능을 갖고 있어 더욱 위험하다는 게 고려대 측의 분석이다. 대부분 국내 기업들은 개인정보를 비롯한 여러 정보를 mySQL 기술로 저장한다.

고려대 정보보호대학원 이경호 교수는 “해커가 B방화벽을 우회해 해당 서버를 전적으로 통제하는 권한을 획득할 수 있다”고 설명했다. 서버가 해커를 해당 기관의 정보보안 최고 책임자로 ‘착각’하게 된다는 것이다.

○ 1500여 개 공공기관-기업 정조준

정보보안 전문가들이 이 악성코드를 심각하게 여기는 또 한 가지 이유는 이것이 ‘한국기업의 보안 장비’라는 분명한 공격 목표를 갖고 있다는 점이다. 한국인의 몸에만 반응하는 세균을 보건당국의 눈을 피해서 퍼뜨린 것과 마찬가지다.

B방화벽을 쓰지 않고 다른 방화벽을 도입한 기관은 일단 해킹 위협으로부터 안전하다. 하지만 국내에 B방화벽을 도입한 기관과 기업이 1500개가 넘는다. 이 중에는 외교 안보 관련 정부 중앙부처도 다수 포함돼 있다.

또 정부기관이나 기업들이 보안장비를 구매하기 위한 예산은 기꺼이 쓰면서도 이에 대한 유지보수 비용을 쓰는 데는 인색한 것도 문제다. 유지보수 비용을 쓰지 않으면 해커들이 시도하는 최신 공격을 실시간으로 막아내기란 사실상 불가능하다.

고려대 측은 “현재 유일한 대책은 해커가 이 악성코드로 공격을 시작하기 전에 악성코드를 막을 수 있는 정보보안 소프트웨어를 만드는 것”이라고 밝혔다. 이를 B방화벽에 다시 설치하면 문제가 해결된다고 설명한다.

한 정보보안업체 전문가는 “단순 계산해도 신종 공격 수법을 분석하고 분석 결과에 따라 소프트웨어를 만든 뒤, 이를 1500개 기관에 배포하는 데 일주일은 걸린다”며 “국가정보원 등 정부기관과 공조해 시간을 최대한 단축해야 한다”고 말했다.

정진욱 기자 coolj@donga.com

트렌드뉴스

-

1

‘대구 신천 캐리어 시신’ 범인은 딸과 사위였다

-

2

트럼프 “전쟁 안 도와준 나라들, 너희 스스로 석유 확보하라”

-

3

“속이 시원”…상의벗고 난동 문신男, 경찰이 업어치기로 제압

-

4

장기기증 故김창민 감독… 알고보니 폭행 당해 뇌사

-

5

이란 ‘호르무즈 통행료’ 공식화…“연간 150조원 수입 거둘 것”

-

6

46년 만에 ‘서열 2위’ 복귀한 국방차관[횡설수설/김창덕]

-

7

헤그세스 “향후 며칠이 결정적…이란군 대규모 탈영도”

-

8

[단독]“5월 발권땐 美왕복 유류할증료 100만원”… “오늘내 비행기티켓 끊어야 싸” 문의 몰려

-

9

법원 “국힘 김영환 컷오프 효력정지”…정당 공천에 이례적 개입

-

10

노벨상 꿈꾸는 연구소 맞나…‘소시지 3쪽 밥상’ 교수가 폭로 [e글e글]

-

1

‘국민 70%’ 3577만명에 ‘고유가 지원금’…최대 60만원 준다

-

2

이정현 국힘 공관위원장 두 번째 사의…위원도 전원 사퇴

-

3

트럼프 “전쟁 안 도와준 나라들, 너희 스스로 석유 확보하라”

-

4

국민의힘 “대구 시민이 표 찍는 기계? 김부겸 막말”

-

5

“속이 시원”…상의벗고 난동 문신男, 경찰이 업어치기로 제압

-

6

트럼프, 호르무즈 나몰라라?…폐쇄된채 전쟁 끝내나

-

7

트럼프, 전쟁비용 청구하나…“아랍국 분담 꽤 관심있다”

-

8

장기기증 故김창민 감독… 알고보니 폭행 당해 뇌사

-

9

법원 “국힘 김영환 컷오프 효력정지”…정당 공천에 이례적 개입

-

10

李 “쓰레기봉투 재고 충분…지엽적 문제 과장”

트렌드뉴스

-

1

‘대구 신천 캐리어 시신’ 범인은 딸과 사위였다

-

2

트럼프 “전쟁 안 도와준 나라들, 너희 스스로 석유 확보하라”

-

3

“속이 시원”…상의벗고 난동 문신男, 경찰이 업어치기로 제압

-

4

장기기증 故김창민 감독… 알고보니 폭행 당해 뇌사

-

5

이란 ‘호르무즈 통행료’ 공식화…“연간 150조원 수입 거둘 것”

-

6

46년 만에 ‘서열 2위’ 복귀한 국방차관[횡설수설/김창덕]

-

7

헤그세스 “향후 며칠이 결정적…이란군 대규모 탈영도”

-

8

[단독]“5월 발권땐 美왕복 유류할증료 100만원”… “오늘내 비행기티켓 끊어야 싸” 문의 몰려

-

9

법원 “국힘 김영환 컷오프 효력정지”…정당 공천에 이례적 개입

-

10

노벨상 꿈꾸는 연구소 맞나…‘소시지 3쪽 밥상’ 교수가 폭로 [e글e글]

-

1

‘국민 70%’ 3577만명에 ‘고유가 지원금’…최대 60만원 준다

-

2

이정현 국힘 공관위원장 두 번째 사의…위원도 전원 사퇴

-

3

트럼프 “전쟁 안 도와준 나라들, 너희 스스로 석유 확보하라”

-

4

국민의힘 “대구 시민이 표 찍는 기계? 김부겸 막말”

-

5

“속이 시원”…상의벗고 난동 문신男, 경찰이 업어치기로 제압

-

6

트럼프, 호르무즈 나몰라라?…폐쇄된채 전쟁 끝내나

-

7

트럼프, 전쟁비용 청구하나…“아랍국 분담 꽤 관심있다”

-

8

장기기증 故김창민 감독… 알고보니 폭행 당해 뇌사

-

9

법원 “국힘 김영환 컷오프 효력정지”…정당 공천에 이례적 개입

-

10

李 “쓰레기봉투 재고 충분…지엽적 문제 과장”

-

- 좋아요

- 0개

-

- 슬퍼요

- 0개

-

- 화나요

- 0개

댓글 0