공유하기

카카오·넷플릭스에서 날라온 메일…한순간 방심을 노립니다

- 뉴시스

-

입력 2023년 8월 27일 09시 07분

글자크기 설정

'유명 플랫폼이니까'…사용자들 신뢰 악용한 진화된 피싱 공격 기승

해외 로그인 확인 등 확인하지 않았을 시 불이익 받는 주제 활용

수상한 메일 내 첨부파일·URL 클릭 금지, 정상 주소인지 재차 확인해야

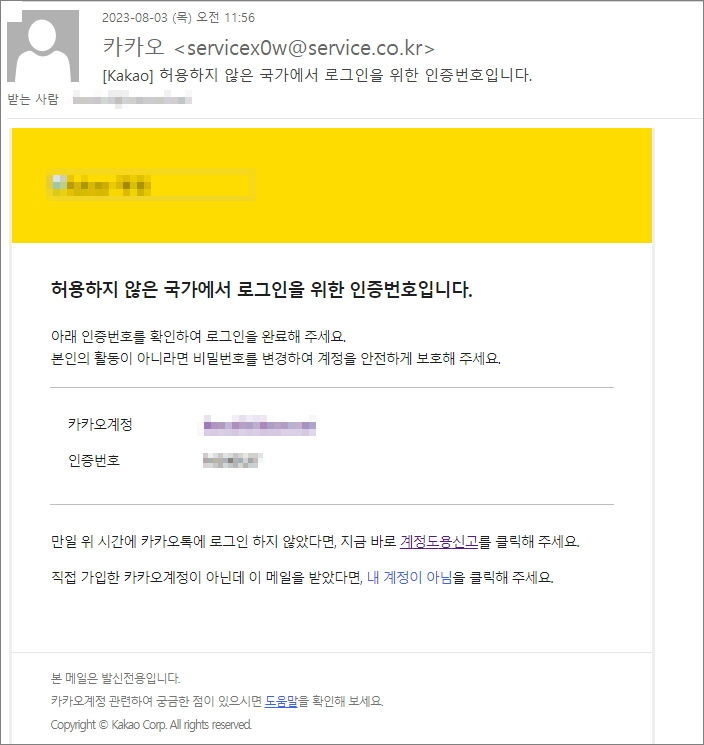

“[kakao] 허용하지 않은 국가에서 로그인을 위한 인증번호입니다. 본인의 활동이 아니라면 비밀번호를 변경해 계정을 안전하게 보호해 주세요.”

이처럼 카카오, 넷플릭스 등 국민 생활에 밀접하게 관여하는 플랫폼을 악용한 피싱공격이 기승을 부리고 있어 보안 업계가 주의를 당부했다.

기존 피싱공격이 주로 택배, 금융정보, 건강검진 알림 등을 주제로 했지만, 최근엔 국민 다수가 활용하는 유명 플랫폼의 관리자를 사칭하고 또 실제 플랫폼의 개인정보 입력 창을 고스란히 베껴 악용하는 형태로 진화하고 있다. ‘카카오에서 보낸거니까’란 신뢰를 악용하는 것이다.

이스트시큐리티 시큐리티 대응센터(ESRC) 관계자는 “개인정보 탈취 공격이 지속적으로 발생하고 있으며 정교해지고 있다”면서 “실제 사이트와 구분이 어려울 정도로 정교하게 제작된 피싱 페이지들이 많이 발견되고 있으며, 실제 기업의 대표 고객센터(CS)번호나 사회적 이슈를 이용한 스미싱을 통해 사용자들의 클릭을 유도하는 등 공격이 날로 교묘해지고 있어 주의가 필요하다”고 강조했다.

◆‘해외서 카카오 로그인이 됐다’ 화들짝 놀라서 클릭했다간…

일례로 최근 이스트시큐리티 시큐리티대응센터(ESRC)는 ‘카카오 로그인 인증’을 사칭한 피싱 메일을 발견했다고 공개했다.

또한 메일에는 ‘아래 인증 번호를 확인해 로그인을 완료해 주세요, 본인의 활동이 아니라면 비밀번호를 변경해 계정을 안전하게 보호해 주세요’라고 기재돼 있어 사용자가 ‘계정도용신고’ 혹은 ‘내 계정이 아님’을 클릭하도록 유도한다. 사용자가 ‘계정도용신고’ 혹은 ‘내 계정이 아님’을 클릭하면, 카카오 로그인 페이지와 유사하게 제작된 피싱 페이지로 접속되며 ‘정보보호를 위해 비밀번호를 입력하라고’ 안내한다. 사용자가 비밀번호를 입력하면 이 정보는 공격자에게 전송된다.

안랩은 ‘넷플릭스 구독 갱신 및 계정확인’을 위장한 피싱 공격 사례를 발견했다며 사용자 주의를 당부했다.

공격자는 먼저 ‘구독이 만료됩니다(Your Subscription is about to expire)’라는 제목의 피싱 메일을 유포했다. 해당 메일에는 netflix(넷플릭스)와 유사한 ‘netfix’라는 단어를 포함한 악성 URL이 포함돼 있었다. 사용자가 해당 URL을 누르면 바로 정보탈취용 피싱 사이트로 접속하지 않고, ‘당신이 사람인지 확인하시오(Verify you are human)’라는 메시지가 뜨는 가짜 보안접속 확인 페이지로 연결된다.

◆정상 주소인지 꼼꼼히 살피고·첨부파일 내 URL 실행 시 주의

피싱 메일로 인한 피해를 예방하기 위해서는 ▲이메일 발신자 꼼꼼히 확인 ▲수상한 메일 내 첨부파일 및 URL 실행 금지 ▲백신 프로그램 최신버전 유지 및 피싱 사이트 차단 기능 활성화 ▲사용중인 프로그램(OS·인터넷 브라우저·오피스 SW 등)의 최신버전 유지 및 보안 패치 적용 등 기본 보안수칙을 준수해야 한다. 특히, .chm, .lnk 등의 확장자의 경우 공격자들이 공격에 자주 사용하는 확장자들로, 실행 전 주의가 필요하다.

이스트시큐리티 시큐리티 대응센터(ESRC) 관계자는 “이메일이나 문자메세지에 포함된 바로가기 혹은 링크의 클릭을 지양하고, 주기적으로 비밀번호를 변경해야 한다”면서 “백신을 설치하고 2단계 인증 및 해외 로그인 차단과 같은 추가적인 보안설정을 해두는 것이 좋다”고 말했다.

[서울=뉴시스]

트렌드뉴스

-

1

“안전장비 안 묶였다” 외쳤는데 ‘출발’…中 절벽그네 추락사

-

2

[김순덕 칼럼]장동혁 심판이냐, ‘공소취소’ 심판이냐

-

3

침대에 8시간 미만 머물면 심근경색-뇌경색 위험 2배

-

4

미국發 AI 붐에 ‘반도체-소부장-전력’ 랠리… “1만피 꿈 아니다”

-

5

[단독]꾸벅꾸벅 고속도 운전… 넉달간 사망 73% 급증

-

6

[오늘의 운세/5월 7일]

-

7

‘김건희 2심’ 판사, 숨진채 발견… “죄송하다” 유서 남겨

-

8

[사설]“당청과 하나” “당원에 충실” “정권 재창출”… 국회의장 선거 맞나

-

9

김정은 ‘핵 사용 위임권’도 北헌법 명시… 자동 핵타격 근거 마련

-

10

‘김건희 2심’ 1주일만에…신종오 판사 “죄송, 떠난다” 유서

-

1

‘김건희 2심’ 1주일만에…신종오 판사 “죄송, 떠난다” 유서

-

2

국회 최고령 84세 박지원 “의장으로 마지막 불사르고 가족 곁 돌아갈 것”

-

3

李 “농사 안 지으면 농지 못 갖게해야”…농지 전수조사

-

4

장동혁 “李, 분당 아파트 안파나 못파나…값 팍 내리면 금방 팔려”

-

5

李대통령 “부분 개헌 현실적…안 맞는 옷은 바꿔야”

-

6

與 “천인공노할 尹어게인 공천” 국힘 “셀프 공소취소는 범죄”

-

7

국힘 한지아 “‘개헌 반대’ 통보식 당론 따르지 않을 것…표결 참여”

-

8

[김순덕 칼럼]장동혁 심판이냐, ‘공소취소’ 심판이냐

-

9

“현직 부장판사, 선배 변호사에 돈 받고 형량 깎아줬다”

-

10

李 “부동산 불패? 이제 그런 신화 없다…정상화는 피할수 없는 흐름”

트렌드뉴스

-

1

“안전장비 안 묶였다” 외쳤는데 ‘출발’…中 절벽그네 추락사

-

2

[김순덕 칼럼]장동혁 심판이냐, ‘공소취소’ 심판이냐

-

3

침대에 8시간 미만 머물면 심근경색-뇌경색 위험 2배

-

4

미국發 AI 붐에 ‘반도체-소부장-전력’ 랠리… “1만피 꿈 아니다”

-

5

[단독]꾸벅꾸벅 고속도 운전… 넉달간 사망 73% 급증

-

6

[오늘의 운세/5월 7일]

-

7

‘김건희 2심’ 판사, 숨진채 발견… “죄송하다” 유서 남겨

-

8

[사설]“당청과 하나” “당원에 충실” “정권 재창출”… 국회의장 선거 맞나

-

9

김정은 ‘핵 사용 위임권’도 北헌법 명시… 자동 핵타격 근거 마련

-

10

‘김건희 2심’ 1주일만에…신종오 판사 “죄송, 떠난다” 유서

-

1

‘김건희 2심’ 1주일만에…신종오 판사 “죄송, 떠난다” 유서

-

2

국회 최고령 84세 박지원 “의장으로 마지막 불사르고 가족 곁 돌아갈 것”

-

3

李 “농사 안 지으면 농지 못 갖게해야”…농지 전수조사

-

4

장동혁 “李, 분당 아파트 안파나 못파나…값 팍 내리면 금방 팔려”

-

5

李대통령 “부분 개헌 현실적…안 맞는 옷은 바꿔야”

-

6

與 “천인공노할 尹어게인 공천” 국힘 “셀프 공소취소는 범죄”

-

7

국힘 한지아 “‘개헌 반대’ 통보식 당론 따르지 않을 것…표결 참여”

-

8

[김순덕 칼럼]장동혁 심판이냐, ‘공소취소’ 심판이냐

-

9

“현직 부장판사, 선배 변호사에 돈 받고 형량 깎아줬다”

-

10

李 “부동산 불패? 이제 그런 신화 없다…정상화는 피할수 없는 흐름”

-

- 좋아요

- 0개

-

- 슬퍼요

- 0개

-

- 화나요

- 0개

댓글 0